5 USO DE DIFERENTES FUENTES DE INFORMACIÓN

- Identificación del entorno en Internet y de la información como recurso.

- Definición de Internet y WWW

El nombre Internet procede de las palabras en inglés Interconnected Networks, que significa “redes interconectadas”. Internet es la unión de todas las redes y computadoras distribuidas por todo el mundo, por lo que se podría definir como una red global en la que se conjuntan todas las redes que utilizan protocolos TCP/IP y que son compatibles entre sí.

En esta “red de redes” como también es conocida, participan computadores de todo tipo, desde grandes sistemas hasta modelos personales. En la red se dan citas instituciones oficiales, gubernamentales, educativas, científicas y empresariales que ponen a disposición de millones de personas su información.

Internet fue el resultado de un experimento del Departamento de Defensa de Estados Unidos, en el año 1969, que se materializó en el desarrollo de ARPAnet, una red que enlazaba universidades y centros de alta tecnología con contratistas de dicho departamento. Tenía como fin el intercambio de datos entre científicos y militares. A la red se unieron nodos de Europa y del resto del mundo, formando lo que se conoce como la gran telaraña mundial (World Wide Web). En 1990 ARPAnet dejó de existir.

Sin embargo, Internet no es sólo World Wide Web, ésta es uno de los muchos servicios ofertados en la red Internet, aunque sí es quizás el más novedoso y atractivo; también conocida como Web o www, en ella podemos combinar textos (a través de documentos hipertextos), sonidos, imágenes y animaciones, gracias a los enlaces (links) que desde sus documentos establecen con otros documentos o ficheros (URL) que se encuentran en la red Internet.

Sin embargo, Internet no es sólo World Wide Web, ésta es uno de los muchos servicios ofertados en la red Internet, aunque sí es quizás el más novedoso y atractivo; también conocida como Web o www, en ella podemos combinar textos (a través de documentos hipertextos), sonidos, imágenes y animaciones, gracias a los enlaces (links) que desde sus documentos establecen con otros documentos o ficheros (URL) que se encuentran en la red Internet.

Otros servicios que se prestan son intercambiar o transferir archivos (FTP), acceso remoto a otras computadoras (Telnet), leer e interpretar archivos de computadoras de otro lugar (Gopher), intercambiar mensajes de correo electrónico (e-mail), grupos de discusión, conversaciones en línea (IRC o chat), acceder a foros de debate y grupos de noticias (news), entre otros.

Actualmente se utiliza más que los demás es el http, que permite gestionar contenidos de carácter multimedia, su traducción es protocolo de transferencia por medio de hipertexto que forma la base de la colección de información distribuida por la World Wide Web.

El Internet se ha convertido en una herramienta importante en nuestra sociedad debido a que nos permite la comunicación, la búsqueda y la transferencia de información eliminando las barreras del tiempo y el espacio, y sin requerimientos tecnológicos, ni económicos relativos. Hoy en día, existen más de miles de millones de computadoras conectadas a esta red y esa cifra seguirá en aumento.

- Que son los protocolos HTTP y HTTPS

¿Qué es HTTP?

Hypertext Transfer Protocol, por sus siglas en inglés, es el protocolo más usado en Internet, ya que es quien define la semántica y la sintaxis para lograr el intercambio de información entre el navegador y el servidor. En otras palabras, es quien determina el lenguaje de la web. Actualmente se usa la versión 1.2, la cual permite la navegación en Internet mediante una dirección URL y le da seguimiento a los enlaces establecidos.

Se dice que el HTTP es un protocolo “sin estado” ya que no almacena ningún tipo de información de las conexiones realizadas. Una vez que el enlace finaliza, los datos de navegación se pierden, sin embargo, existen unos pequeños paquetes de datos que se conocen como “cookies” que son guardados en nuestro dispositivo y pueden reconocer si el usuario ya había visitado un sitio anteriormente.

¿Cómo funciona el HTTP?

Este protocolo es conocido como cliente-servidor; los mensajes enviados por el cliente a través de un navegador son llamados peticiones, y los mensajes de solución enviados por el servidor se llaman respuestas.

HTTP utiliza varios verbos para enviar y recibir información del navegador: GET, POST, PUT, y DELETE son los más comunes. El primero, GET, es un mensaje de solicitud de datos que envía el cliente a la web. POST, y PUT son los mensajes de respuesta del servidor mediante los cuales se envía la información requerida; POST incluye la información en el mensaje y PUT carga el contenido en el servidor.

Finalmente, DELETE borra la información entregada. De este modo se pueden entregar videos, imágenes, gráficos y otros datos en la web.

¿Qué diferencia hay entonces entre HTTP y HTTPS?

Es evidente que la principal diferencia entre el HTTP y el HTTPS es esa “S” al final. Pero, ¿qué significa esta letra adicional? Simplemente indica que es la versión SEGURA del HTTP; la S refiere a un protocolo adicional que trabaja en conjunto con el HTTP llamado Secure Sockets Layer, que permite realizar una transmisión de información cifrada en internet, ocultando datos personales y dejando visible únicamente el servidor y el puerto al que nos conectamos.

"Un HTTPS por lo tanto impide que terceros puedan ver los sitios web a los que accedemos, y protege nuestros nombres de usuario y contraseñas."

5.1 Características principales navegadores en Internet

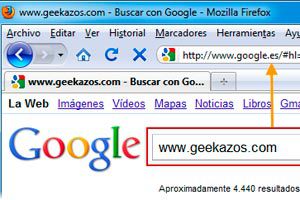

Barra de direcciones

La barra de direcciones es un componente que poseen todos los navegadores web en donde el usuario indica la dirección de la página web a la que se quiere acceder. Las barras de direcciones son un tipo de combo box.

Por ejemplo, si se escribe "www.alegsa.com.ar" en una barra de direcciones, se accederá a nuestro sitio web.

Actualmente se utilizan también para hacer búsquedas directas en buscadores de internet, dependiendo de qué buscador tenemos establecido como preferido en el navegador web.

Algunos navegadores también permiten acceder a búsquedas recientes, búsquedas sugeridas e historial de páginas web visitadas utilizando la barra de direcciones. Estas barras de direcciones son llamadas específicamente Omnibox.

Otros nombres para barra de direcciones: caja de direcciones, barra de URLs, address box, location bar, URL bar, address bar.

En todos los navegadores web, si se presiona Ctrl + L, el cursor se enfocará en la barra de direcciones en lugar de utilizar el mouse para seleccionarla.

Por ejemplo, si se escribe "www.alegsa.com.ar" en una barra de direcciones, se accederá a nuestro sitio web.

Actualmente se utilizan también para hacer búsquedas directas en buscadores de internet, dependiendo de qué buscador tenemos establecido como preferido en el navegador web.

Algunos navegadores también permiten acceder a búsquedas recientes, búsquedas sugeridas e historial de páginas web visitadas utilizando la barra de direcciones. Estas barras de direcciones son llamadas específicamente Omnibox.

Otros nombres para barra de direcciones: caja de direcciones, barra de URLs, address box, location bar, URL bar, address bar.

En todos los navegadores web, si se presiona Ctrl + L, el cursor se enfocará en la barra de direcciones en lugar de utilizar el mouse para seleccionarla.

Barra de herramientas

La barra de herramientas de cualquier aplicación o programa es un despliegue en vertical o en horizontal de botones que nos permiten realizar múltiples tareas con el programa que estemos utilizando. Un programa puede tener varias barras de tareas, el usuario elegiría la más útil en cada momento de su trabajo. Las barras de tareas suelen ser bastante flexibles y en algunos casos permiten combinar botones o acciones de varias barras de tareas en una sola, pero a nuestro gusto.

Barra de herramientas. Es un componente de la interfaz gráfica de un programa y es mostrado en pantalla a modo de fila, columna, o bloque, que contiene iconos o botones, que al ser presionados, activan ciertas funciones de una aplicación.

Uso de buscadores

En informática, un buscador es un sistema que opera indexando archivos y datos en la web para facilitar la búsqueda de los mismos respecto de términos y conceptos relevantes al usuario con sólo ingresar una palabra clave. Al entrar el término, la aplicación devuelve un listado de direcciones Web en las cuales dicha palabra está incluida o mencionada. La utilización de buscadores web se ha convertido en uno de los principales motivos de uso de Internet, facilitando la obtención de información y el trabajo de índole investigara pero también con fines sociales, recreativos y personales.

Existen distintos tipos de aplicaciones consideradas motores de búsqueda.

"Existen los buscadores jerárquicos, también llamados arañas o spiders, los directorios, los mixtos de buscador y directorio, los meta buscadores, los buscadores verticales y muchos otros."

Un buscador es un servicio de Internet que indexa, de forma automática, las páginas que componen miles y miles de sitios web de Internet, y nos ofrece su consulta a través de búsquedas por palabras clave.

Por otro lado, tenemos un motor encargado de buscar las páginas a clasificar, que es conocido habitualmente como “araña”, ya que su modelo de búsqueda se basa en extender “patas” que siguen los enlaces que salen de las páginas.

Este es el motivo que hace que, cuando creamos una página web, rápidamente la podamos ver clasificada y en los resultados de buscadores como Google, Yahoo! o Bing.

Datos personales

Los datos personales son toda aquella información que se relaciona con nuestra persona y que nos identifica o nos hace identificables. Nos dan identidad, nos describen y precisan:

- Nuestra edad

- Domicilio

- Número telefónico

- Correo electrónico personal

- Trayectoria académica, laboral o profesional

- Patrimonio

- Número de seguridad social

- CURP, entre otros.

Desde el punto de vista de su formato, el concepto de datos personales abarca la información en cualquier modo sea alfabética, numérica, gráfica, fotográfica o sonora, por citar algunas, y puede estar contenida en cualquier soporte como en papel, en la memoria de un equipo informático, en una cinta de vídeo o en un DVD.

Tipos de datos personales

Existen diferentes categorías de datos, por ejemplo:

- De identificación (nombre, domicilio, teléfono, correo electrónico, firma, RFC, CURP, fecha de nacimiento, edad, nacionalidad, estado civil, etc.);

- Laborales (puesto, domicilio, correo electrónico y teléfono del trabajo)

- Patrimoniales (información fiscal, historial crediticio, cuentas bancarias, ingresos y egresos, etc.)

- Académicos (trayectoria educativa, título, número de cédula, certificados, etc.)

- Ideológicos (creencias religiosas, afiliación política y/o sindical, pertenencia a organizaciones de la sociedad civil y/o asociaciones religiosas

- De salud (estado de salud, historial clínico, enfermedades, información relacionada con cuestiones de carácter psicológico y/o psiquiátrico, etc.)

- Características personales (tipo de sangre, ADN, huella digital, etc.)

- Características físicas (color de piel, iris y cabellos, señales particulares, etc.)

- Vida y hábitos sexuales, origen (étnico y racial.); entre otros.

5.2 ¿Que es el INAI?

- Discriminación ante el flujo de información

Es el Instituto Federal de Acceso a la Información y Protección de Datos (INAI) es un organismo del Poder Ejecutivo Federal de México, con autonomía presupuestaria y de decisión.

Es encargado, fundamentalmente, de: Garantizar el derecho de acceso de las personas a la información pública gubernamental.

Proteger los datos personales que están en manos tanto del gobierno federal, como de los particulares.

Resolver los reclamos sobre las negativas de acceso a la información que las dependencias o entidades del gobierno federal hayan formulado a los solicitantes.

A partir de la entrada en vigor de la Ley Federal de Transparencia y Acceso a la Información Pública Gubernamental, el 12 de junio de 2003, más de 230 dependencias y entidades del gobierno federal tienen la obligación de atender solicitudes de información bajo la vigilancia del IFAI ahora INAI. El INAI promovió la recepción de estas solicitudes a través de internet, mediante el sistema INFOMEX.

Las resoluciones emitidas por el INAI en materia de acceso a la información son definitivas, de acuerdo con la legislación federal.

- Identificación del entorno digital como espacio para promover el intercambio de información y opiniones.

El proceso de enseñanza-aprendizaje se encuentra constantemente en una fase de evolución, debido a los cambios e innovaciones que surgen en la sociedad. Esta transformación tiene como objetivo responder a las demandas educativas de los ciudadanos, ya que estos exigen nuevas vías y caminos para continuar aprendiendo y, al mismo tiempo, para enriquecer su formación a lo largo de la vida. En este contexto, ocupan un lugar importante las tecnologías de la información y de la comunicación (TIC) y, concreta mente, los entornos virtuales de aprendizaje (EVA). En la educación superior, los EVA se configuran como espacios virtuales de carácter educativo para la formación individual y colectiva de los usuarios en un nivel inicial, continuado y permanente. Por este motivo, interesa conocer el grado de aceptación de los estudiantes que participan de este modelo de enseñanza y aprendizaje.

- Manejo seguro de la información.

El manejo de la información, es sin duda un factor letal que debe considerar el usuario a la hora de navegar en la red. El mayor temor suele ser la privacidad, y por mas que se intente siguen habiendo problemas e inseguridad.

CONFIDENCIALIDAD

Es la propiedad de prevenir la divulgación de información a personas o sistemas no autorizados.

A groso modo, la confidencialidad es el acceso a la información únicamente por personas que cuenten con la debida autorización.

DISPONIBILIDAD

La disponibilidad es la característica,cualidad o condición de la información de encontrarse a disposición de quienes deben acceder a ella, ya sean personas, procesos o aplicaciones.

A groso modo la disponibilidad es el acceso a la información y a los sistemas por personas autorizadas en el momento que así lo requieran.

INTEGRIDAD

Para la seguridad de la información, la integridad es la propiedad que busca mantener los datos libres de modificaciones no autorizadas (no es igual a la integridad referencia en base de datos.

ATAQUES CIBERNETICOS

Intento organizado y deliberado de una o mas personas para causar daño o problemas a un sistema informático o red.

Los ataques en grupos suelen ser hechos por bandas de piratas informáticos por diversión, para causar daño, buenas (relativamente buenas) intenciones, espionaje, obtención de ganancias, etc.

Los blancos preferidos suelen ser los sistemas de grandes corporaciones o estados, pero ningún usuario de Internet u otras redes esta exento.

ANTIVIRUS

Un antivirus es un programa informar que tiene el propósito de detectar y eliminar virus y otros programas perjudiciales antes o después de que ingresen al sistema.

APORTES

Estas pautas dadas son de suma importancia para tenerlas en cuentas a la hora de utilizar y almacenar nuestra información, debemos tenerlas en cuentas y aplicarlas para poder estar seguro en cualquier momento y si la vamos a manejar la manejemos bien, con un conocimiento de que tan valiosa puede ser esta información.

5.3 ¿Cuales son los aspectos a cubrir en la seguridad del equipo?

Sobre los registros

Mantener tres copias del archivo: la original y dos respaldos. Esto disminuirá la probabilidad de perder información por tener unidades dañadas por malware o problema físico.

2. Guardar los archivos en dos unidades distintas de almacenamiento a fin de protegerlos de diferentes daños (por ejemplo, disco duro y memoria flash).

1. Mantener una de las copias “fuera de sitio” (offsite), es decir, en un lugar físico distinto al lugar de trabajo (casa, taller, bodega, caja fuerte, etc.). Si por desgracia la contingencia es mayor, por ejemplo, un sismo o un incendio y se daña o se destruye por completo el equipo de cómputo, al menos existirá en algún otro lugar la información respaldada, y podrá ser recuperada.

La frecuencia con la que se realice un respaldo estará determinada fundamentalmente por la frecuencia en los cambios de la información. Por ejemplo, ¿con qué periodicidad se debe respaldar la base de datos de una nómina si esta se actualiza dos veces al mes, en contraste con la base de datos de un sistema de reservaciones de vuelos, cuya actualización es continua? La respuesta es evidente. Aunque el anterior es un ejemplo orientado al área de sistemas, un usuario común debe aplicar el mismo criterio con sus archivos. No hay que suponer que jamás se presentará alguna contingencia. Hacer un respaldo de información es como adquirir un seguro de automóvil; es mejor tenerlo para jamás usarlo, que no tenerlo y requerirlo en el momento menos esperado.

¿Como tener contraseñas mas seguras?

Paso 1: Elige una frase

Para crear una contraseña segura, puedes comenzar por una simple frase. Por ejemplo, utilicemos una cita de Ogden Nash: "Happiness is having a scratch for every itch."

Si obtenemos la primera letra de cada palabra y sustituimos "for" por "4", obtenemos:

Hihas4ei

Paso 2: Agregar caracteres especiales

Paso 2: Agregar caracteres especiales

Hasta ahora tenemos una contraseña bastante segura, pero podemos mejorarla un poco agregando algunos caracteres especiales:

#Hihas4ei:Paso 3: Asociarla con algún sitio

Podemos utilizar nuestra nueva contraseña en diferentes sitios si utilizamos un prefijo o sufijo relacionado. Probemos tomando la primera letra y las siguientes dos consonantes del nombre del sitio.

Para agregar un poco de aleatoriedad, podemos alternar entre mayúsculas y minúsculas, y si la primera letra en el nombre del sitio es una vocal podríamos ponerla en mayúscula. Para ponerlo aún más interesante, usaremos la misma regla para decidir si usaremos el nombre del sitio como prefijo o sufijo de nuestra contraseña.

Sobre la navegación en paginas web.

Para ello debe utilizar el sistema de actualizaciones “Windows Update” (si su equipo tiene instalado Windows), las actualizaciones de Apple (para los equipos con MacOS), y las actualizaciones de las distintas distribuciones de Linux o Unix (en caso de usar estos sistemas operativos).

En el momento de conectarse a Internet es conveniente que, además de cuidar los aspectos básicos del ordenador, se tengan en cuenta otras medidas de prudencia para poder navegar de una forma más segura:

En el momento de conectarse a Internet es conveniente que, además de cuidar los aspectos básicos del ordenador, se tengan en cuenta otras medidas de prudencia para poder navegar de una forma más segura:

- Utilizar versiones actualizadas de los navegadores para que esté protegido frente a vulnerabilidades.

- Navegar por sitios Web conocidos.

- No dejar desatendidos los ordenadores mientras están conectados.

- No aceptar la ejecución de programas cuya descarga se active sin que nos lo solicite.

- No descargues/ejecutes ficheros desde sitios sospechosos porque pueden contener código potencialmente malicioso.

- No aceptar certificados de servidor de páginas Web si su navegador le indica que no lo reconoce. Pueden tratarse de páginas falsas ideadas para capturar información personal o privada.

- Analiza con un antivirus todo lo que descargas antes de ejecutarlo en tu equipo.

- Configura el nivel de seguridad de tu navegador según tus preferencias.

- Comprobar que el cortafuegos está activo.

- Descarga los programas desde los sitios oficiales para evitar suplantaciones maliciosas.

- Puedes utilizar programas anti pop-up para eliminar las molestas ventanas emergentes que aparecen durante la navegación, o configurar tu navegador para evitar estas ventanas.

- Utiliza un usuario sin permisos de Administrador para navegar por Internet, así impides la instalación de programas y cambios en los valores del sistema.

- Borra las cookies, los ficheros temporales y el historial cuando utilices equipos ajenos (públicos o de otras personas) para no dejar rastro de tu navegación.

Sobre el uso de las redes sociales

- Publica sólo cosas que quieres que el púbico vea o sepa. Una vez que algo ha salido al Internet, ya no puedes controlarlo.

- Protege tu información personal. Dar a conocer tus números de teléfono y dirección hace posible que alguien pueda contactarte directamente. Información como tu cumpleaños, escuelas en las que has estado, tu sitio de empleo y fotos donde se puede identificar dónde te encuentras facilita que alguien pueda localizar el sitio donde vives, donde pasas tiempo o donde está la escuela a la que asistes.

- Establece límites y fronteras. Pídele a las personas que conoces que no publiquen información tuya personal, comentarios negativos, actualizaciones de dónde estás o en eventos a través de las redes sociales digitales. Pídeles que no publiquen fotos tuyas y que no le pongan etiquetas a tus fotos si eso no es algo que te hace sentir cómod@.

- Trata de mantener privadas tus contraseñas (estar en una relación no significa que tengas que compartir tus contraseñas)

- No hagas o digas a través de Internet lo que no harías o dirías en persona. Como en el Internet no estás cara a cara con la gente, te puede parecer más fácil expresarte, pero lo cierto es que la comunicación por Internet puede traerte consecuencias muy reales en tu vida.

No hay comentarios:

Publicar un comentario